TPM 2.0

TPM 2.0

概述

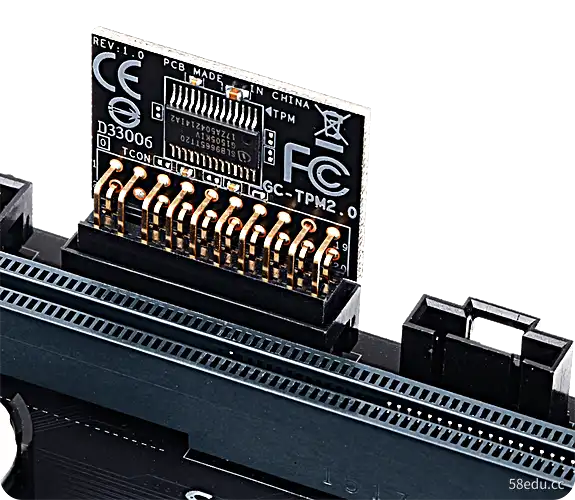

TPM 2.0(可信平台模块 2.0)是一种国际标准的加密处理器,为计算机系统提供安全功能。它是一个硬件组件,通常位于计算机主板上,主要用于保护系统启动和身份验证、数据加密和存储、以及安全密钥管理。

特点

TPM 2.0具有以下特点:

- 集成性与标准化:TPM 2.0 是一个国际标准,由国际标准化组织 (ISO) 和国际电工委员会 (IEC) 共同制定。这保证了 TPM 2.0 的安全性、可靠性和兼容性,同时降低了供应商差异。

- 安全性:TPM 2.0 使用先进的加密算法和协议,包括 AES、RSA 和 ECDSA,来保护数据和密钥。它还具有防篡改和抗攻击能力,能够抵御常见的攻击,如物理攻击、网络攻击和中间人攻击等。

- 硬件平台:TPM 2.0 是一个硬件组件,与计算机系统紧密集成。这使得它能够为系统提供更强的安全保护,并降低软件攻击的风险。

- 多功能性:TPM 2.0 具有多种安全功能,包括密钥生成、加密、解密、签名、身份验证、随机数生成、安全存储和安全启动等。这些功能可以广泛应用于各种安全场景,如系统启动、数据保护、身份认证和远程访问等。

应用

TPM 2.0 在许多领域都有广泛的应用,包括:

- 计算机安全:TPM 2.0 可以用于保护计算机系统免受各种安全威胁,包括恶意软件、网络攻击和数据泄露等。

- 数据保护:TPM 2.0 可以用于加密和保护数据,防止未经授权的访问或使用。

- 身份认证:TPM 2.0 可以用于进行身份认证,确保用户或设备的真实性和合法性。

- 安全启动:TPM 2.0 可以用于验证计算机系统的引导过程,确保系统只从可信的来源加载软件。

- 虚拟化:TPM 2.0 可以用于为虚拟机提供安全的环境,隔离不同虚拟机的数据和安全性。

- 云计算:TPM 2.0 可以用于为云计算服务提供安全的基础设施,保护数据和隐私。

结论

TPM 2.0 是一个安全可靠的加密处理器,为计算机系统提供多种安全功能。它已被广泛应用于计算机安全、数据保护、身份认证、安全启动、虚拟化和云计算等领域。随着数字技术的不断发展,TPM 2.0 将在网络安全中发挥越来越重要的作用。

阅读剩余

版权声明:

作者:章娜

链接:https://www.58edu.cc/article/1744340790659825665.html

文章版权归作者所有,58edu信息发布平台,仅提供信息存储空间服务,接受投稿是出于传递更多信息、供广大网友交流学习之目的。如有侵权。联系站长删除。

作者:章娜

链接:https://www.58edu.cc/article/1744340790659825665.html

文章版权归作者所有,58edu信息发布平台,仅提供信息存储空间服务,接受投稿是出于传递更多信息、供广大网友交流学习之目的。如有侵权。联系站长删除。

THE END