-

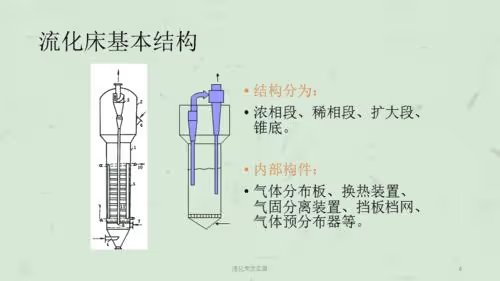

流化床反应器的构造

-

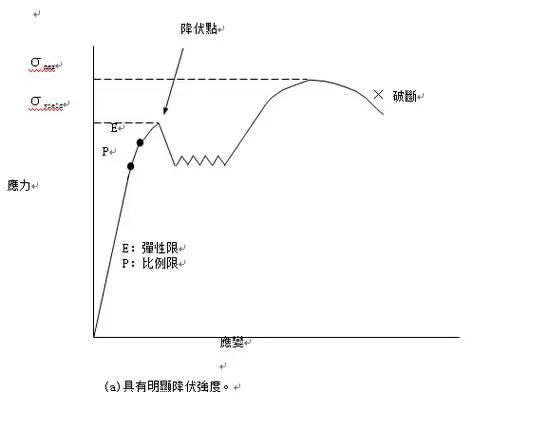

什么是弹性变形和弹性极限

-

《t-重幻方的组合构造》张勇,陈克军,郭曙光,李文,曹楠源作|(epub+azw3+mobi+pdf)电子书下载

图书名称:《t-重幻方的组合构造》【作者】张勇,陈克军,郭曙光,李文,曹楠源作【页数】136【出版社】镇江:江苏大学出版社,2021.12【ISBN号】978-7-5684-1748-8【价格】48.00【分类】幻方【参考文献】张勇,陈克军,郭曙光,李文,曹楠源作.t-重幻方的组合构造.镇江:江苏大学出版社,2021.12.图书封面:《t-重幻方的组合构造》内容提要:...

2024-01-04

-

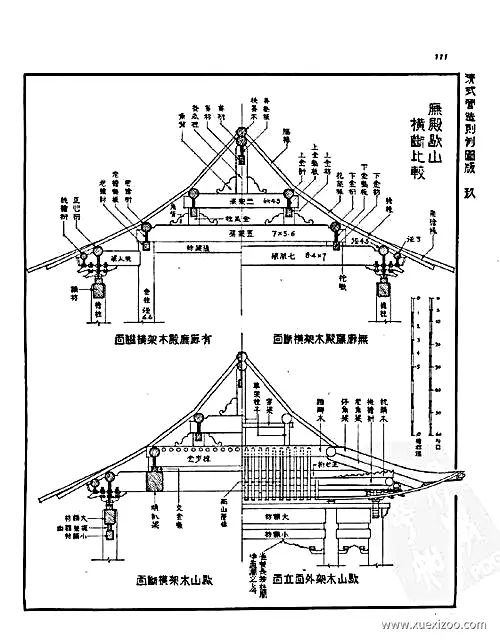

中国古建筑基本构造详解

-

《意义世界的构造 马尔库塞新人本主义伦理思想研究》刘兴云,石小娇著|(epub+azw3+mobi+pdf)电子书下载

图书名称:《意义世界的构造马尔库塞新人本主义伦理思想研究》【作者】刘兴云,石小娇著【丛书名】南国政治学人文库【页数】273【出版社】北京:中国政法大学出版社,2016.10【ISBN号】978-7-5620-6645-3【价格】39【分类】马尔库塞,H(1898-1979)-人本主义-伦理学-思想评论【参考文献】刘兴云,石小娇著.意义世界的构造马尔库塞新人本主义伦理思想研究.北京:中国政法大学出版社,2016.10.图书封面:《意义世界的构造马尔库塞新人本主义伦理思想研究》内容提要:本书在马尔库塞四个核心范畴,即爱欲、额外压抑、解放和新感性的基础上,考察马尔库塞新人本主义伦理思想的产生背景、理论渊源、逻辑结构、理论创新,着力发掘、整合和呈现其探讨的发达工业景观下人遭遇的道德困境救赎之道和意义世界构造之途。...

2023-12-21

-

构件抵抗变形的能力称为(构件)

刚度构件抵抗变形的能力称为刚度。刚度是衡量构件抵抗变形程度的物理量,是指构件在单位载荷作用下产生的变形量。刚度越大,构件越不容易变形,刚度越小,构件越容易变形。刚度的计算公式为:刚度=载荷/变形量其中:载荷是指作用在构件上的外力或外力矩。变形量是指构件在载荷作用下产生的变形量。刚度与构件的材料、截面形状、长度等因素有关。刚度大的材料,其构件不易变形;刚度大的截面形状,其构件不易变形;刚度大的长度,其构件不易变形。刚度在工程设计中非常重要。工程师需要根据构件的受力情况,选择合适的材料、截面形状和长度,以确保构件具有足够的刚度,满足工程的要求。以下是一些常见构件的刚度值:钢筋混凝土梁:100-300kN/m钢梁:200-400kN/m木梁:50-100kN/m砖墙:10-20kN/m混凝土墙:20-40kN/m刚度是衡量构件抵抗变形能力的重要指标,在工程设计中非常重要。工程师需要根据构件的受力情况,选择合适的材料、截面形状和长度,以确保构件具有足够的刚度,满足工程的要求。...

2023-12-21

-

液化一吨lng需要多少方天然气(一吨液化天然气(LNG)换算成多少立方如上)

1.一吨液化天然气(LNG)换算成平方米,约为2.27立方米。2.解决方案:天然气的液体密度为0.420-0.46T/m3,气体密度为0.68-0.75kg/m3。平均液体密度为(0.42+0.46)/2=0.44T/m31T/0.44T/m3≈2.27m3。扩展数据:LNG基本参数:LNG是一种低温液体,主要由甲烷(90%以上)、乙烷、氮气(0.5-1%)和少量C3-C5烷烃组成。3.液化天然气是由天然气转化而来的另一种能源形式。4.(1)液化天然气的主要成分是甲烷,化学名称为CH4,还有少量其他成分,如乙烷C2H6、丙烷C3H8和氮气N2。5.(2)临界温度为-82.3℃。6.(3)沸点为-162℃,燃点为650℃。7.(4)液体密度为0.420-0.46T/m3,气体密度为0.68-0.75kg/m3。8.(5)气体热值38MJ/m3,液体热值50MJ/kg。9.(6)爆炸范围:上限为15%,下限为5%。10.(7)辛烷值ASTM:130。11.(8)无色、无臭、无毒、无腐蚀性。12.(9)该体积约为相同体积的气态天然气的1/625。13.计算公式:ρ=M/V参考来源:百度百克-液化天然气。...

2023-05-31

-

ps液化工具怎么使用(ps液化工具在)

1.液化工具在哪里?在PS教程中,液化命令只是一个变形工具。液化工具是PHOTOSHOP软件附带的工具命令,不需要单独安装。2.只需执行“过滤液化”命令。3.下面是PhotohoCS5版本关于液化工具所在位置的截图:上面的截图显示了液化工具的位置和液化快捷键:ctrl+hift+x。4.液化菜单中使用了哪些工具?常用的液化工具有四种:(1)第一种是向前变形工具,可以用来向前推屏幕,通常对瘦脸非常有效;(2)第二个是重建工具。如果你觉得任何操作都不合适或不舒服,你可以使用重建工具在之前处理过的零件上来回点击,它会恢复未处理零件的外观;(3)第三种工具是皱纹工具,可以理解为收缩,例如收缩眼睛、鼻子、嘴巴等;(4)第四种是放大工具,可以理解为放大,比如放大眼睛、鼻子、嘴巴等。...

2023-05-31

-

ps液化工具怎么用讲解(ps液化工具怎么用)

1.液化工具在哪里?在PS教程中,液化命令只是一个变形工具。液化工具是PHOTOSHOP软件附带的工具命令,不需要单独安装。2.只需执行“过滤液化”命令。3.下面是PhotohoCS5版本关于液化工具所在位置的截图:上面的截图显示了液化工具的位置和液化快捷键:ctrl+hift+x。4.液化菜单中使用了哪些工具?常用的液化工具有四种:(1)第一种是向前变形工具,可以用来向前推屏幕,通常对瘦脸非常有效;(2)第二个是重建工具。如果你觉得任何操作都不合适或不舒服,你可以使用重建工具在之前处理过的零件上来回点击,它会恢复未处理零件的外观;(3)第三种工具是皱纹工具,可以理解为收缩,例如收缩眼睛、鼻子、嘴巴等;(4)第四种是放大工具,可以理解为放大,比如放大眼睛、鼻子、嘴巴等。...

2023-05-31

-

儿歌动画《变形警车珀利 音乐博物馆》全26集下载|百度云网盘

儿歌动画《变形警车珀利音乐博物馆》全26集下载内容简介:《变形警车珀利——音乐博物馆》精选出全世界儿童最喜爱的儿歌26首,与变形警车珀利一起唱传统童谣故事。通过看、听、曲,有助于儿童培养音乐感性及加强情感成长。“今天给朋友们找哪首歌曲呢?”布鲁姆斯小镇里新建立了音乐博物馆。变形队同时也有了一个新任务!那就是要在博物馆里的音乐库中,寻找出孩子们喜爱的歌曲,并给他们听!来,和珀利一起寻找歌曲资源介绍:名称:变形警车珀利音乐博物馆类型:动画语言:中文中文字幕格式:m4集数:26集每集时长:7分钟左右分辨率:1920×1080适合年龄:3-6岁下载方式:百度网盘儿歌动画《变形警车珀利音乐博物馆》全26集目录:第01集山谷里的农夫第02集晚安宝贝第03集公交车的轮子第04集爱之歌充满爱的世界第05集面包师第06集一闪一闪小星星第07集五只小鸭第08集我是音乐家第09集幸福拍手歌第10集划着小船第11集我们一起开开心心第12集小雨,小雨,快走吧第13集麦克唐纳叔叔的农场第14集逛市集第15集祝你生日快乐第16集我爱小猫咪第17集我们一起来相聚第18集走一走,走一走第19集翻过山的小熊第20集嘀嗒嘀嗒嘀第21集一起做蛋糕吧第22集来到火车站第23集布鲁姆斯派对第24集缠线团第25集玛丽的小绵羊第26集魔法时间...

2023-03-25

-

《基于PKI的强安全认证密钥交换 安全模型、协议构造和安全分析》杨铮|(epub+azw3+mobi+pdf)电子书下载

图书名称:《基于PKI的强安全认证密钥交换安全模型、协议构造和安全分析》【作者】杨铮【页数】229【出版社】重庆大学出版社有限公司,2020.09【ISBN号】978-7-5689-2221-0【价格】49.00【分类】计算机网络-网络安全-研究-英文【参考文献】杨铮.基于PKI的强安全认证密钥交换安全模型、协议构造和安全分析.重庆大学出版社有限公司,2020.09.图书封面:图书目录:《基于PKI的强安全认证密钥交换安全模型、协议构造和安全分析》内容提要:PKI是PulicKeyIfratructure的首字母缩写,翻译过来就是公钥基础设施PKI是一种遵循标准的利用公钥加密技术为电子商务的开展提供一套安全基础平台的技术和规范。本书拟首先介绍认证密钥交换协议相关的各种先进攻击方式的模拟方法以及新型安全目标的形式化定义。同时,本书将介绍现有强安全认证密钥交换协议存在的安全问题,以及相应的安全攻击和改进方案。在此基础上,本书拟针对标准模型下的强安全认证密钥交换协议存在的难以构建、性能低下等问题,提出新型协议构建方法与性能优化关键技术。《基于PKI的强安全认证密钥交换安全模型、协议构造和安全分析》内容试读Chater1ItroductioBackgroudAutheticatedKeyExchage(AKE)ioeofthemotfamoucrytograhicrimitive,whichiuedtorotectourdailyoliecommuicatioadcoveraiecureetwork.Thati,themaitakofaAKErotocolitoealetwoormoreartietoagreeuoaharedeiokeyoveraoeetwork.Theeiokeywilleuedlatertoetalihaecurechaelforecurigtheuderlyigdatatramiioofvariouetworkalicatio.Toavoidtheuauthorizedueofidetity,etityautheticatiohouldedoedurigthekeyexchagerocedureofaAKErotocol.Ithiook,wefocuotheautheticatiomechaimthatiuiltuothetadardulickeyifratructure(PKI)thatiaetofrole,olicie,hardware,oftware,adrocedureeededtocreate,maage,ditriute,ue,toreadrevokedigitalcertificateadmaageulic-keycrytoytem.PKI-aedidetitymaagemetiidealforfacilitatigtheecuremachie-to-machieelectroictraferofiformatioforarageofetworkactivitieuchae-commerce,iteretakig,adcyer-hyicalytem.IAKE,aPKIiaarragemetthatidulickeywithreectiveidetitieofetitieuchaaeroalcomuteroracomay).002PKI-aedAutheticatedKeyExchagewithStrogSecurity:SecurityModel,CotructioadSecurityAalyiNamely,aetitythatitedtoueaAKErotocolmayholdacertificatethatautheticateitcorreodigidetityaduickey.TheemialworkregardigkeyexchageiulihedyDiffieadHellmai1976,oitialokowaDiffie-Hellmakeyexchage(DHKE).However,theDHKErotocoliolyaivelyecureiceautheticatioiotcoiderediitdeig.Thereforeitiujecttomayactiveattack,amogwhichthema-i-the-middleattackioeofthemotfamouattack.Ilatdecade,reearcherhaveeetryigtoehacetheecurityofvarioukidofkeyexchagerotocoltorevetthetate-of-the-artovelattack(e.g.,idechaelattackadmalware)whichhaveruguduetothedevelometofITtechologie.Iarticular,theiovatioofcomutigower,uchatheivetioofthequatumcomuter,mayrigaewkidofthreattotheclaicalcrytoytem.Therefore,aAKErotocolialwaydeiredtoetrogeoughecuretoreitawiderageofattack.HerewemaycallaAKErotocolwithtrogecurityifitcarovidethereilieceofcomromieofcredetialofeioarticiat,uchaEhemeralKey,Log-TermKey,adSeioKey.StructureThiookcoitoffourart:relimiary,ecuritymodel,crytaalyiofAKErotocol,adewAKEcotructio.Ithelatthreeart,wewillitroducetherecetaerworkthatareledyZhegYANG.PartI:Prelimiary.Thiartiaouttherelimiarieforudertadigtheretcotetofthiook,whichicludethecrytograhicrimitiveadcomlexityaumtio.Partll:SecurityModel.Wewillitroducethetate-of-the-arti-ditiguihaility-aedecuritymodelforPKI-aedAKErotocolithiart.Theecuritymodelithefoudatioofrovaleecuritythatiacommoaroachforaalyzigtheecurityofcrytogram.Chater1Itroductio003Chater3examietherecetlyitroducedCFadCF-PFSmodelfortwo-meageautheticatedkeyexchage(TMAKE)yCremeretal.ThichaterhowtheimlicatiorelatioamogCF,CF-PFS,eCK,adeCK-PFSmodel.Baedoageerictraformatio(comiler),itwillhowhowtouildCF-PFSecureTMAKErotocolfromCFecureAKErotocol.Thecotetofthichateraremailyfromtheaer[1].Chater4itroducetheecurityroofrolemcauedyradomizedautheticatiorimitive(RAP)itherecetautheticatedkeyexchage(AKE)rotocol.ThoeRAProlemwouldivalidatetheecurityreultofuchrotocolithecorreodigecuritymodel.ThichaterwillalogiveomegeeralolutioideaadcocreteexamletoavoidRAProlem,e.g.,yaroriatelymodifyigtheecuritymodel.Thecotetofthichateraremailyfromaer[2].Chater5reetaewecuritymodelforSAGKEtoformulateecurityroertieiarticularforreitacetotheleakageattackotheehemeralkey.Toeofideedetiteret,theewecuritymodelialoflexile,whichcaeuedforaalyzigeithertateleortatefulAGKErotocol.Thecotetofthichateraremailyfromaer[3].PartI:CrytaalyiofAKEProtocol.WewillreviittheecurityofomeAKErotocolwithtrogecuritythatarerecetlyrooedatgoodveue.Someattackagaittheerotocolareitroduced,whichwouldivalidatetheirecurityreultithecorreodigecuritymodel.Wewillalohowhowtoavoidtheeattack,reectively.Chater6reviittheecurityreultofaautheticatedkeyexchage(AKE)chemerooediAiaCCS'14yAlawatugoda,Steila,adBoyd(whichireferredtoaASBcheme).Ithichater,wewillfirthowaattackagaitASBchemeitheeCKmodel.ThialoimliethattheiecurityofASBchemeitheB(C)AFL-eCKmodel.Secodly,wewilloitoutaecurityreductiorolemofASBcheme.AolutioirooedtofixtherolemofASBchemewithmiimumchage,whichyieldaewASB'cheme.AewecurityroofofASB'igiveithe004PKI-aedAutheticatedKeyExchagewithStrogSecurity:SecurityModel,CotructioadSecurityAalyiradomoraclemodeluderGaDiffie-Hellmaaumtio.Thecotetofthichateraremailyfromaer[4].Chater7howakeycomromieimeroatio(KCI)attackagaitthegeerictwo-meagekeyexchage(TMKE)cheme(whichwillereferredtoaKF)itroducedyKuroawaadFurukawaatCT-RSA2014.Thecotetofthichateraremailyfromaer[5].Chater8itroduceaerfectforwardecrecy(PFS)attackagaitaoe-roudkeyexchagerotocolulihedatthePKC'15coferece.Ithichater,aimrovemetirooedtofixtherolemoftheBJSchemewithmiimumchage.Thecotetofthichateraremailyfromaer[6].PartIV:NewAKECotructio.Ithiart,wefocuotheewAKEcotructio,whichcaeroveecureithemodeldefiediPartⅡ.Chater9itroduceageericcotructioforORKEfromo-iteractivekeyexchageadigature,whichhaamuchimlertructurethatherevioucotructiouigtheameuildiglock.Iarticular,theewcotructioaloweaketheecurityaumtiootheuderlyiguildiglock.Thati,thetatic-CKS-lightecurityofNIKE,wherethetargetidetitiearechoeytheadveraryeforeeeigtheytemarameter,iufficietforthecotructio.Otheecod,theigaturechemeolyeedtorovidetrogexitetialuforgeailityuderweakchoemeageattackSEUF-wCMA).Theeimrovemetealetheewrotocoltohavemorecocreteitatiatio,whichmighteeaiertouildadrealize.Thecotetofthichateraremailyfromaer7].Chater10reetaewtwo-artyoe-roudkeyexchage(ORKE)chemeitheotecifiedeerettig(ot-ettig).TheORKEchemeirovaleecureitheCF-PFSmodel.TheuildiglockoftherooedchemeicludedeciioalDiffie-Hellmarolem,digitaligature,douleeudo-radomfuctio,adcolliioreitathahfuctio.TherooedORKEchemeialothefirteCK(-PFS)likeecurecocreterotocolitheot-ettigwithoutothairigadChater1Itroductio005radomoracle.ThecotructioideaofourDDH-aedORKEiarticularlyextededtothegroucaeuderthemultiliearma.Thiyieldaverycomutatioalefficiettroglyecuremultiartyoe-roudkeyexchageMORKE)rotocolithetadardmodel.Foracommuicatiogrouwithmemer,ourewMORKEchemeucceedireducigtheumerofmultiliearoeratiofromO()to0(1).Somecotetofthichaterarefromtheaer[8].Chater11itroduceaewgeericTMAKEchemefromthekeyecaulatiomechaim(KEM).TheewchemearticularlyrequirethattheKEMhouldeecureagaitoe-timeadativechoecihertextattack(OT-IND-CCA2)whichiimrovedfromtherevioucheme.Here,thiewclaofKEMicalledaOTKEM.Iarticular,aewitatiatioofOTKEMfromRigLearigwithError(Rig-LWE)rolemirooedithetadardmodel.Thiyieldacocreteot-quatumTMKErotocolwithtrogecurity.TheecurityoftheTMAKEchemeihowiCF-PFSmodel.Thecotetofthichateraremailyfromaer[6].Chater12howaewtree-aedrotocolcotructioforSAGKE.TherooedchemecaeroveecureithetrogecuritymodeldefiediChater5.Thecotetofthichateraremailyfromaer[3].···试读结束···...

2023-02-08

-

猿辅导【2018】初中几何专项——《史上最全辅助线构造秘籍》刘亦主讲|百度云网盘

《史上最全辅助线施工秘籍--刘义》————————-课程目录————————1必要的辅助线加倍中线.m42角与线四种模型必备的辅助线.m43必然的辅助线截长补短.m44不可避免的辅助线的最短路径(上).m45不可避免的辅助线的最短路径(下).m4————————————————————...

2022-12-27

-

乐乐课堂中考数学专题动点构造知识点技巧学习视频|百度云网盘

不知道你是不是明年就要中考了,数学考得好,基本上普通高中可以有,所以学习数学的技巧你会吗?看看视频教教你!初中数学的基础知识是指数学教材中的概念、法则、公式、定理等必学内容以及其中蕴含的数学思想方法,还包括学习数学的经验和解题的经验培养数学运算能力,养成良好的学习习惯。每次考完试后,我们常会听到一些同学说:这次考试我又粗心了。而粗心最多的一种现象就是由于跳步骤产生的错误,并且屡错不改。这实际上是不良的学习习惯、求快心理造成的数学运算技能的不过关。要知道数学题的每一步都是符合一定的法则来完成的,如果在解题过程中忽视了某一步,那么就会发生这一步的法则没有正确的运用,进而产生错解。因此,运算能力的提高从根本上说是要弄懂“算理”,不仅知道怎样算,而且知道为什么这样算,从而把握运算的方向、途径和程序,一步一步仔细完成,形成准确快捷的运算能力。同学们要注意,如果你有上述类似跳步的现象应及时改正,不然长期下去,你会有一种恐惧心理,还没有开始解题就已经担心自己会做错,这样就会错得越多。有这样感受的同学必须迅速走出误区,学习的效率才有渐长的可能。乐乐课堂中考数学专题动点构造知识点技巧学习视频,带你爱上数学,对数学的兴趣大大翻倍,怎么样中考肯定不用慌!...

2022-12-16

-

2018最新初中数学刘亦史上最全辅助线构造秘籍|百度云网盘

此课件来自猿辅导网校,2018最新初中数学刘亦史上最全辅助线构造秘籍,此课件主要知识点包括:必会的辅助线之最短路径、必会的辅助线之截长补短、必会的辅助线之角分线四模型、必会的辅助线之倍中线等视频、...

2022-12-12

-

乐乐课堂中考数学动点构造知识点专题教学视频|百度云网盘

此课件来自乐乐课堂中考数学动点构造知识点专题教学视频,此课件针对初中数学动点构造专题知识点精细讲解,主要知识点包括:构造平行四边形、构造三角形、构造梯形、构造菱形、构造45度角、求点关于直线的对称点﹑已知面积关系求点坐标﹑抛物线上的点到直线线的距离最值问题﹑已经面积相等求点坐标、90度的妙用....等等。截图202112291105124764.g(35.87KB,下载次数:12)下载附件保存到相册[百度云网盘]乐乐课堂中考数学动点构造知识点专题教学视频2021-12-2911:05上传截图202112291105057259.g(39.78KB,下载次数:11)下载附件保存到相册[百度云网盘]乐乐课堂中考数学动点构造知识点专题教学视频2021-12-2911:05上传...

2022-12-11